Vecajā Windows, piemēram, XP, šī problēma radās diezgan bieži - pēc jebkāda satura lejupielādes no interneta resursiem vai vienkārši apmeklējot vietnes, OS startēšanas laikā tika ieviests “Trojas zirgs”. Tādu Trojas programmu bija daudz, taču lielākā daļa bija reklāmas veidā – baneri. Pēc Win7 parādīšanās problēma it kā pazuda, bet pēc kāda laika baneri atsākās. Lielāko daļu baneru var noņemt ļoti vienkārši, ar dažiem taustiņsitieniem, taču, lai to izdarītu, jums ir jāmaksā krāpniekiem.

Šajā rakstā jūs uzzināsit, kā pilnīgi bez maksas atbrīvoties no izspiedējvīrusa reklāmkaroga. Raksts ir uzrakstīts, neizmantojot nekādus neskaidrus terminus, tāpēc jums nevajadzētu rasties problēmām.

1. metode.

Aprakstīsim, kā noņemt reklāmkarogu, kas tiek ielādēts kopā ar operētājsistēmu.

Vienkāršākais veids, kā to noņemt, ir atbloķēt darbvirsmu. Lai to izdarītu, dodieties uz antivīrusu ražotāja vietni - Kaspersky Lab vai Doctor Web. Šajās vietnēs mēs meklējam atslēgas, kas paredzētas darbvirsmas atbloķēšanai. Jums būs jāizmanto atkopšanas veidlapa. Jums vajadzētu arī pārbaudīt, vai cietajā diskā nav vīrusu.

2. metode .

Šajā gadījumā labāk izmantot bezmaksas programmas - CureIt un Kaspersky Virus Removal Tool. Šīs programmas palīdzēs, ar tām jums nav jādomā, kā atbrīvoties no banera vīrusa. Tie tiek lejupielādēti pilnīgi bez maksas, un pēc pārbaudes tie tiek automātiski izdzēsti. Tie netraucēs citām pretvīrusu programmām.

3 Metode. Apskatīsim sarežģītāku metodi - Windows OS netiek ielādēts.

Dažos gadījumos Windows nevar ielādēt uznirstošā reklāmkaroga dēļ, jo... Ielādes ekrāna vietā tiek parādīts logs, kurā tiek prasīts samaksāt noteiktu naudas summu, lai atbloķētu OS. Šajā gadījumā labāk ir pieteikties drošajā režīmā. Ir nepieciešams restartēt datoru, ja tas bija ieslēgts, un, ja tas nebija, tad ieslēdziet to, pēc tam, kad ekrāns iedegas, mēs sākam nospiest pogu F8 (dažās mātesplatēs poga F11). Pēc noklikšķināšanas uz tā tiks parādīts ekrāns ar izvēli, kā palaist OS; no visa piedāvātā atlasiet drošo režīmu. Pēc tam mēs mēģinām noņemt reklāmkarogu, izmantojot iepriekš ieteiktās metodes.

4. metode. Drošais režīms nedarbojas.

Kā šajā gadījumā atbrīvoties no porno reklāmkaroga? Šādās situācijās risinājums var būt Windows pārinstalēšana. Bet, ja nevēlaties pazaudēt cietajos diskos saglabāto informāciju, varat atvienot savu HD disku un nogādāt to draugam vai speciālam dienestam, kur tas tiks pārbaudīts, vai tajā nav vīrusu.

5. metode. Ērts vecākām operētājsistēmām, piemēram, XP.

- Tiklīdz OS sāknējas, nospiediet taustiņus “Windows + U”.

- Noklikšķiniet uz ekrāna tastatūras, pēc tam noklikšķiniet uz “Palaist”.

- Pēc tam noklikšķiniet uz "Palīdzība" - "Par programmu".

- Logā noklikšķiniet uz “Microsoft Web Site”.

- Kad tiek parādīta adreses josla, jums jāievada šāda informācija: http://devbuilds.kaspersky-labs.com/devbuilds/AVPTool/

- Saglabājiet failu, kas tiek parādīts darbvirsmā.

- "Fails" / "Atvērt" / "Pārlūkot".

- Ekrāna kreisajā pusē jāizvēlas “Darbvirsma”. Apakšā būs “Faila tips” - “Visi faili”.

- Mēs atrodam un palaižam lejupielādēto programmu.

- Tiklīdz tiek parādīts programmas logs, atlasiet pilnu datora skenēšanu.

Operētājsistēmā Windows 7 viss ir daudz vienkāršāk - jums jānospiež Win + U, pēc tam noklikšķiniet uz saites “Palīdzība ar iestatījumiem” / “Paziņojums par konfidencialitāti”. Tad mēs pārejam tieši uz 5. punktu.

Šobrīd dzīvojam datoru laikmetā. Tagad dators ir katrā mājā un birojā, un pat ne tikai viens. Datori tiek izmantoti izglītībai un izklaidei. Un, ja jums ir internets, varat maksāt komunālos maksājumus un veikt bankas pārskaitījumu. Tas tiešām ir ļoti ērti un padara mūsu dzīvi daudz vieglāku. Un viss būtu kārtībā, ja sauc noziegumus kibernoziedzība, sabojājot garastāvokli un atvieglojot maku :-).

Sīkāk apskatīsim, kas tas ir un kā ar to cīnīties.

Elektroniskās maksājumu sistēmas Webmoney, Qiwi, Yandex nauda un citas - mēs visi tās izmantojām un novērtējām to iespējas. Dažas no tām ir drošākas un saistītas ar konkrētu datoru, dubulto autentifikāciju, izmantojot SMS, un viedtālrunī vai planšetdatorā instalētu mobilo aplikāciju. Dažas no tām ir mazāk drošas un saglabā saglabātās paroles tieši pārlūkprogrammā, no kurienes, ja patiešām vēlaties, varat tās kopēt un piekļūt savam kontam. Lai tas nenotiktu, dators ir jāaizsargā, izmantojot pretvīrusu programmas.

Tāpēc, Datorā vienmēr jābūt instalētai pretvīrusu programmai ar jaunākajiem atjauninājumiem!

Lielākajai daļai manekenu pietiks ar bezmaksas Avast antivīrusa instalēšanu. Vismaz kaut ko, nevis neko.

Apskatīsim situāciju datorā vispār nav antivīrusu. Ko tas nozīmē? Pat izmantojot internetu divas līdz trīs stundas ar atinstalētu vai atspējotu antivīrusu, jūs nodrošināsit lielu varbūtību, ka no interneta “paņemsiet” ļaunprātīgu programmatūru. Kādam nolūkam šīs programmas ir rakstītas? Un mērķis ir vienkāršs: noziedznieks, kad viņam par to draud kriminālatbildība, vīrusus neizplatīs, ja viņam no tā nebūs ievērojamu ienākumu... Tāpat arī vīrusi. Pēdējā laikā tie tiek rakstīti ar mērķi atņemt tavu naudu. slēpta vai acīmredzama veidus.

Trojas zirgi

Ar slēptu metodi Jūsu datorā ir instalēta ļaunprātīga programma, tā sauktais Trojas zirgs. Tas iekļūst, izmantojot datora ievainojamību, piemēram, ja ugunsmūris ir atspējots vai piekļūstot noteiktai vietņu grupai. Visbiežāk tie ietver vietnes ar erotisku saturu. Ar skaidru metodi lai atņemtu naudu, pats pārskaiti naudu par datora atbloķēšanu tādā vai citādā veidā uz noziedznieku kontu. Turklāt atbloķēšana var arī nenotikt, jo pēc naudas pārskaitīšanas noziedznieki par jums vienkārši neinteresēsies.

Es nolēmu veikt riskantu eksperimentu). Es atjaunināju savu pretvīrusu datubāzi un devos uz acīmredzami aizdomīgu vietni, lai parādītu, kā tā izskatās. Mums nekavējoties tiek piedāvāts lejupielādēt nezināma draivera failu, pat nenorādot tīmekļa kameras modeli.

Vietnes nosaukums ir redzams ekrānuzņēmumā, un tam nav nekādas semantiskas nozīmes. Visticamāk, tas tika darīts apzināti, lai šo vietni pēc nosaukuma saistītu ar pēc iespējas vairāk meklētājprogrammu vaicājumiem, lai nevarētu pamanīt neatbilstību starp tēmām. Turklāt ekrānā mēs redzam lielu skaitu cilvēku, kuri lejupielādēja un, iespējams, viņiem pateicās.

Krāpšanas vietnes

Ļoti bieži, veicot meklēšanu, mēs redzam foruma lapu imitāciju ar neskaidru nosaukumu un piedāvājumu lejupielādēt mums nepieciešamo failu. Tālāk nāk jautājums no “lietotāja”: viņi lūdz nosūtīt SMS, lai lejupielādētu šo failu. Viņi viņam ar prieku paskaidro, ka tā ir aizsardzība pret robotprogrammatūru, viss ir pārbaudīts, neuztraucieties

Protams, pēc īsziņas nosūtīšanas, kas izrādīsies apmaksāta, no jūsu konta tiks izņemta kārtīga summa, aizbildinoties ar izklaides vai informācijas pakalpojumu sniegšanu.

Tāpat nekad savā datorā neinstalējiet dažāda veida rīkjoslas, neskatoties uz visām šīs instalācijas priekšrocībām, ko īpaši nolīgti pieredzējuši autori jums krāsaini aprakstīs:

Labāk ir atturēties no vietņu apmeklēšanas, ja mēs redzam šo brīdinājumu:

Lai gan tas ir iespējams - tā ir tikai pārapdrošināšana no Yandex programmētājiem. Tas attiecas arī uz dažādiem paplašinājumiem no nepārbaudītiem avotiem. Tā aizsegā bieži tiek slēpti visa veida vīrusi.

Baneri

Apskatīsim, kā inficējas dators, kurā ir instalēts antivīruss, bet nav iespējotas jaunākās datu bāzes un ugunsmūris?

Visbiežāk nepieredzējis lietotājs lejupielādē ļaunprātīgu programmatūru savā datorā, to nezinot. To var maskēt kā jebko, piemēram, kā utilītu vai draiveri ar pašizpletes arhīvu ar paplašinājumu *.exe, vai pat, kā tas notika ar manu priekšnieku, kā svarīgu vēstuli, it kā no šķīrējtiesas. Šādi izskatās viens no iespējamiem izspiedējvīrusu reklāmkarogiem, kas var parādīties jūsu darbvirsmā:

Biznesa cilvēkiem bieži ir daudz problēmu. Sajukuši prātā, viņi nekavējoties lejupielādē pielikumu no e-pasta un atver to. Turklāt šajā gadījumā fails tika saukts par “Vēstule”. Un pat ikona bija aploksnes formā. Cilvēkiem ar mazu izglītību datoru jomā ar to diemžēl pietiek. Tas ir nestandarta faila paplašinājums un tā ikona, kas brīdinās mūs, pieredzējušākus lietotājus.

Pēc tam uz darbvirsmas parādījās baneris ar nosaukumu Watnik 91

Nav skaidrs, ko viņi grasījās šādā veidā maldināt, acīmredzot tas ir viss, uz ko bija spējīga viņu iztēle.

Tātad uz šī reklāmkaroga bija drukāts teksts, ka visi jūsu faili ar paplašinājumu DOC, PDF, XLS, JPEG un, iespējams, daži citi ir šifrēti. Mums izdevās tos atšifrēt, taču tikai pēc divu nedēļu sarakstes un šifrēto failu paraugu nosūtīšanas uz īpašu vietni palīdzības sniegšanai palīgiem.

Reklāmkaroga noņemšana, izmantojot AntiSMS

Esmu jau iepriekš saskāries ar izspiedējvīrusu baneriem. Šim gadījumam man ir sāknēšanas disks ar nosaukumu Anti SMS, kas ir īpaši izveidots, lai cīnītos pret izspiedējvīrusu baneriem. Ar to ir ļoti viegli strādāt. Pietiek ar BIOS taustiņu vairākas reizes nospiest pirmajās 5 sekundēs pēc datora palaišanas. Dažādām mātesplates versijām tie ir dažādi taustiņi, piemēram, Delete, F2, F11 un citi, skatiet uzvednes monitora ekrānā uzreiz pēc datora palaišanas.

Pēc tam, kad datora operatīvajā atmiņā ir ielādēta OS (operētājsistēmas) attīrīta versija, monitora ekrānā jānospiež tikai viena pogas ikona un jāgaida ziņojums, ka dators ir iztīrīts. Tiks notīrīta tā datora automātiskā palaišana, kurā vīruss reģistrējas. Pēc datora restartēšanas mēs redzēsim, ka ransomware baneris ir pazudis.

Sāknēšanas disks vai zibatmiņa

Ko darīt, ja jūsu dators ir inficēts, ekrānā ir līdzīgs reklāmkarogs, kas bloķē piekļuvi internetam un datora darbību, un jums nav šāda diska? Nu tu izrādījies negatavs šādam notikumu pavērsienam!?

Pēc tam varat sāknēt no Linux Live Cd diska, piemēram, Ubuntu vai Runtu, ar noklusējuma atbalstu interneta piekļuvei, izmantojot Ethernet. Tie, kas zina, sapratīs

Un pēc tam lejupielādējiet utilītu Dr web CureIt uz zibatmiņas disku

Vai arī piesakieties un veiciet šīs darbības no cita datora. Šī utilīta ļaus jums attīrīt datoru no vīrusiem pēc Windows sāknēšanas drošajā režīmā. Lai to izdarītu, utilīta jāieraksta zibatmiņas diskā un pēc Windows ielādes drošajā režīmā palaidiet šo utilītu no zibatmiņas diska.

Šī utilīta ir pilnīgi bezmaksas, un tai ir jaunākās datu bāzes versijas.

Es ceru, ka pēc šī raksta izlasīšanas jūsu dators būs droši aizsargāts. Un, ja uz jūsu darbvirsmas parādās izspiedējvīrusa reklāmkarogs, varat to ātri un neatkarīgi noņemt.

Datorvīrusi ar katru gadu kļūst arvien sarežģītāki. Daži no tiem kalpo kā naudas izspiešanas avots no cilvēkiem, bet citi ir vērsti uz sistēmas iznīcināšanu un datu zagšanu. Ir datora infekcija, kas reklamē interneta resursus un vienkārši traucē normālu datora darbību. Lielāko daļu vismazāk bīstamo vīrusu attēlo baneri. Šis ir visizplatītākais surogātpasts, taču tas var radīt daudz nepatikšanas. Kā vienā vai otrā gadījumā noņemt baneri? Atbilde uz šo jautājumu mums būs jāmeklē tālāk. Turklāt ir vērts izpētīt visus veidus, kā aizsargāt OS un vietas, kur var “paņemt” banera vīrusu.

Briesmas ir tuvu

Vispirms noskaidrosim, kuri avoti izplata datora "infekciju". Galu galā vienmēr ir vieglāk novērst datora infekciju, nekā izārstēt OS.

Mūsdienās surogātpasts, Trojas zirgi un citi vīrusi var iekļūt:

- izplatot vēstules pa e-pastu;

- apmeklējot noteiktas tīmekļa vietnes;

- izmantojot hakeru programmas;

- failu lejupielādes laikā;

- instalējot programmatūru no neuzticamiem avotiem.

Šis ir lietotājiem visizplatītākais potenciāli bīstamo vietu saraksts. Turklāt tagad vīrusi tiek aktīvi izplatīti caur straumēm un tāpēc ieteicams šādu programmatūru lietot piesardzīgi.

Vīrusu veidi

Kā noņemt baneri? Pirms izlēmīgas darbības lietotājam ir jānoskaidro, ar kādu konkrētu infekciju viņš saskaras. No tā būs atkarīgs turpmākais darbību algoritms.

Lietotāji sūdzas par šādiem baneru veidiem:

- ar lūgumu nosūtīt naudu uz tālruni;

- piedāvājot nosūtīt maksas SMS;

- konta papildināšana, izmantojot maksājumu termināļus;

- uzstāt uz naudas pārskaitīšanu, izmantojot sociālos tīklus;

- darbvirsmas aizpildīšana ar reklāmām;

- atvēršanas lapas un jauni baneri pārlūkprogrammās.

Pēdējās 2 iespējas ir vismazāk bīstamie vīrusi. Tos bieži sauc par surogātpastu. Atbrīvoties no tiem ir vieglāk, nekā šķiet. Bet vispirms apskatīsim sarežģītākas situācijas.

Drošais režīms — pieteikšanās

Kā noņemt reklāmas banerus, kas bloķē piekļuvi operētājsistēmai? Parasti šādām programmām ir nepieciešama nauda, lai pieteiktos sistēmā Windows. Bet pat pēc tam, kad līdzekļi ir ieskaitīti, atbloķēšana nesekos. Pēc datora restartēšanas lietotājs redzēs to pašu reklāmkarogu.

Jūs varat atbrīvoties no šādas infekcijas dažādos veidos. Piemēram, izmantojot Windows drošo režīmu. Lietotājam būs nepieciešams:

- Restartējiet datoru vai vienkārši ieslēdziet to.

- Ielādes laikā nospiediet taustiņu F8.

- Parādītajā sarakstā atlasiet rindu "Drošais režīms...". Nepieciešama sadaļa ar nosaukumu "komandrinda".

- Atveriet Sākt un meklēšanas joslā ierakstiet regedit.

- Izvēlieties atbilstošo pakalpojumu un nospiediet "Enter".

HKEY_LOCAL_MACHINE\Software\Microsoft\WinNT\CurrentVersion\Winlogon.

Kā noņemt baneri? Pēc šīm darbībām lietotājam būs rūpīgi jāpārbauda informācija.

Pārbauda datus

Par ko tas ir? Pēc iepriekš norādītā ceļa izpildīšanas jums jāpārliecinās, ka attiecīgajos logos ir šādas vērtības:

Shell - tur ir uzraksts “explorer.exe” un tikai tas;

Userinit — šeit tekstam jābūt “C:\Windows\system32\userinit.exe”.

Šis ir ceļš:

HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon.

Viss šeit atrastais tiek dzēsts. Kad uzdevums ir pabeigts, lietotājam būs jāizdzēš visas nesaprastās darbības šādās adresēs:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run;

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce;

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run;

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce.

Bet ar to nepietiks. Lai noņemtu ransomware reklāmkarogu, jums ir jāiztīra sistēma. Kā to izdarīt?

Par OS tīrīšanu drošajā režīmā

Procedūrā nav nekā īpaša vai nesaprotama. Pietiek tikai ievērot pamata instrukcijas.

- Atveriet pakalpojumu "regedit" saskaņā ar iepriekš aprakstīto principu.

- Ierakstiet komandu cleanmgr.

- Atlasiet nodalījumu, kurā ir instalēta operētājsistēma.

- Skenējiet to.

- Atzīmējiet visas izvēles rūtiņas, izņemot "Dublējuma faili...".

- Noklikšķiniet uz "OK".

Atliek tikai gaidīt. Dažu minūšu laikā lietotājs varēs piekļūt operētājsistēmai. Bet tas nav iemesls priecāties. Galu galā, veicot aprakstītās darbības, visticamāk, vīruss tika atspējots. Tagad mums no tā jātiek vaļā.

Atspējota izspiedējvīrusa noņemšana

Kā noņemt baneri no datora? Lai attīrītu operētājsistēmu no atspējotiem vīrusiem, šodien varat izmantot papildu bezmaksas utilītas. Tādu ir ļoti daudz. Tie darbojas pēc antivīrusa principa. Pietiek palaist programmu, skenēt un noņemt bīstamus objektus. Ja iespējams, varat apstrādāt programmatūru vai “labot” to automātiski.

Lai noņemtu izspiedējvīrusus, kas tiek parādīti kā baneri, labāk izmantot šādas programmas:

- "AntiWinLockerCD";

- AVZ utilīta.

Šo programmatūru ir ļoti viegli iemācīties. Pat bērns ar to var tikt galā. Tagad ir skaidrs, kā noņemt izspiedējvīrusa reklāmkarogu.

Kaspersky, lai palīdzētu

Bet šī ir tikai viena iespēja notikumu attīstībai. Mūsdienu lietotāji var izmantot dažādas datora apstrādes metodes.

Jūs varat atspējot izspiedējvīrusu un atbrīvoties no tā, izmantojot Kaspersky utilītu “Deblocker”. Šis ir bezmaksas pakalpojums, kas ātri un viegli atbrīvojas no dažādiem baneriem. Galvenais, lai lietotājam būtu pieeja interneta pārlūkprogrammai. Starp citu, darbības var veikt no datora, kas nav inficēts.

Darbību algoritms ir samazināts līdz šādiem posmiem:

- Atveriet vietni jebkurā pārlūkprogrammā sms.kaspersky.ru.

- Attiecīgajā laukā norādiet izspiedēja tālruņa numuru vai norādīto kontu.

- Ievadiet kodu, kas jums tiek lūgts nosūtīt.

- Noklikšķiniet uz pogas "Saņemt kodu...".

- Izmēģiniet visus iespējamos izsniegtos kodus.

Tas ir viss. Pārmeklējot pieejamos kodus, lietotājs varēs atbrīvoties no izspiedējvīrusa.

Pārlūka uzbrukums

Kā pārlūkprogrammā noņemt uznirstošo reklāmkarogu? Iepriekš piedāvātie darbību algoritmi palīdz attīrīt datoru no izspiedējvīrusa. Bet visbiežāk cilvēki sastopas ar parastu surogātpastu. Tā atver sludinājumus un banerus pārlūkprogrammās, nozog iedzīvotāju personas datus, kā arī ielādē datora centrālo procesoru.

Attiecīgi no vīrusa būs jāatbrīvojas. Bet to var izdarīt dažādos veidos. Tālāk mēs apskatīsim visbiežāk sastopamos scenārijus. Ieteiktie padomi palīdzēs pat iesācējam lietotājam ātri labot situāciju.

Papildu programmatūra prom!

Lietotājam būs:

- Atveriet "Sākt" - "Vadības panelis".

- Izvēlieties "Noņemt programmas...".

- Pārbaudiet ekrānā redzamo sarakstu.

- Iezīmējiet visus aizdomīgos un nevajadzīgos komponentus. Piemēram, "Baidu" vai "Vulcan Casino".

- Ar peles labo pogu noklikšķiniet un nolaižamajā sarakstā noklikšķiniet uz pogas "Dzēst".

- Izpildiet ekrānā redzamos norādījumus, lai pabeigtu atinstalēšanas vedni.

Ir pabeigts pirmais posms cīņā pret surogātpastu personālajos datoros. Ko tālāk?

Procesi un vīrusi

Tagad ir vērts padomāt par to, kādi procesi darbojas operētājsistēmā. Daži no tiem var būt ļaunprātīgi. Ja tos neatspējojat, nav jēgas domāt par to, kā pārlūkprogrammā noņemt reklāmas banerus. Darbības nenovedīs pie gala rezultāta - pēc pirmās datora pārstartēšanas surogātpasts tiks atjaunots.

Kā noņemt baneri no datora? Vai programmas ir noņemtas? Tad jums ir nepieciešams:

- Nospiediet tastatūras taustiņu kombināciju Ctrl + Alt + Del.

- Atlasiet pakalpojumu "Uzdevumu pārvaldnieks".

- Dodieties uz cilni "Procesi".

- Ar kursoru atlasiet visas aizdomīgās un neskaidrās darbības.

- Nospiediet pogu "Pabeigt...".

Displejā parādīsies brīdinājums. Tajā teikts, ka procesu pārtraukšana var traucēt OS darbību. Piekrītot nosacījumam, lietotājam ir jāpārtrauc aizdomīgi darījumi.

Notīrīt kešatmiņu un vēsturi

Kā pārlūkprogrammā noņemt banerus? Šī nav vienkāršākā, bet diezgan pieejamā darbība. Dažreiz pietiek vienkārši notīrīt vēsturi interneta pārlūkprogrammā, kā arī notīrīt kešatmiņu.

Visās pārlūkprogrammās iestatījumos var atrast apmeklēto lapu sarakstu. Piemēram, ir iespējamas šādas darbības:

- Atveriet iestatījumus pārlūkā Chrome vai Yandex.

- Dodieties uz bloku "Vēsture".

- Noklikšķiniet uz pogas "Notīrīt vēsturi".

- Atzīmējiet izvēles rūtiņas blakus “Visa vēsture” un “Notīrīt kešatmiņu”.

Dažās interneta pārlūkprogrammu versijās pēc iestatījumu ievadīšanas ir jāmeklē sadaļa “Papildu iestatījumi”. Tajā varat atrast gan vēsturi, gan kešatmiņas datus.

Un minēto nodalījumu tīrīšana ir saistīta ar mapes meklēšanu un dzēšanu, kas atrodas:

C:\Documents and Settings\lietotājvārds\Lietojumprogrammas dati\Opera.

Mozilla ir vēl viena populāra interneta pārlūkprogramma. Tajā parametri tiek atiestatīti šādi:

- Dodieties uz pārlūkprogrammas iestatījumiem.

- Atveriet izvēlni Palīdzība.

- Noklikšķiniet uz rindas "Informācija risinājumam...".

- Noklikšķiniet uz uzraksta "Atiestatīt...".

Tagad atliek tikai restartēt pārlūkprogrammu. Viss darbojas? Tad jums nekas cits nav jādara. Bet ko darīt, ja reklāmas un baneri joprojām parādās?

Īsceļu rekvizīti

Piemēram, daži lietotāji uzskata, ka ir noderīgi pārbaudīt tīkla pārlūkprogrammu saīsnes rekvizītus. Lai noņemtu reklāmkarogu, personai būs:

- Atlasiet izmantotās pārlūkprogrammas saīsni.

- Ar peles labo pogu noklikšķiniet uz tā.

- Dodieties uz "Properties".

- Blokā "Vispārīgi" skatiet rindu "Objekts".

- Izdzēsiet visu, kas rakstīts pēc izpildāmā faila (.exe formātā) ar pārlūkprogrammas nosaukumu.

- Saglabāt izmaiņas.

Šīs darbības ir piemērotas visām interneta piekļuves programmām. Pēc tiem labāk ir restartēt datoru.

Saimnieks un kristāldzidrs

Kā noņemt reklāmkarogu no datora? Daži vīrusi ir reģistrēti resursdatora failā. Tāpēc jums ar viņu būs nedaudz jāstrādā.

Lietotājam jādodas uz:

C:\Windows\System32\draiveri\u.c.

- Atveriet failu "Host", izmantojot piezīmju grāmatiņu.

- Izdzēsiet visu, kas rakstīts uz dokumenta.

- Saglabājiet modificēto failu.

- Noņemiet visus "Host" dublikātus, ja tādi ir.

Dažos gadījumos minēto dokumentu ir vieglāk atlasīt un izdzēst, turot nospiestu taustiņu Shift.

Pretvīrusi nāk palīgā

Vai jums ir jāizdomā, kā noņemt reklāmkarogu no Yandex? Ja iepriekš minētie padomi nedos rezultātus, jums būs jāturpina. Piemēram, varat pārbaudīt, vai datorā nav vīrusu.

Lai to izdarītu, jums vienkārši jāpalaiž pretvīrusu sistēma un jānoklikšķina uz pogas “Dziļā skenēšana”. Derēs jebkura programmatūra - Kaspersky, NOD32 un Avast. Kad procedūra ir pabeigta, personai būs jāapstrādā visi potenciāli bīstamie objekti. Un tas, kas nereaģēja uz ārstēšanu, ir jānoņem.

Šādas darbības tiek aktivizētas, izmantojot standarta pretvīrusu vadīklas. Tāpēc no lietotāja nav nepieciešamas nekādas prasmes vai zināšanas.

Datora reģistram jābūt tīram

Mēs izdomājām, kā noņemt reklāmkarogu. Kādi citi padomi palīdzēs jums tikt galā ar šo uzdevumu?

Lai automātiski notīrītu datora reģistru, jums būs nepieciešams:

- Palaidiet programmu CCleaner.

- Noklikšķiniet uz sadaļas "Reģistrēties".

- Noklikšķiniet uz pogas "Analīze".

- Izvēlieties opciju "Tīrīšana". Tas parādīsies pēc sistēmas skenēšanas.

Pēc procedūras pabeigšanas reģistrs būs tīrs. Varat restartēt OS un redzēt, vai ir kāds rezultāts. Ir svarīgi, lai visas pārlūkprogrammas būtu aizvērtas, strādājot ar utilītu.

Ekstrēmi pasākumi

Bet tas vēl nav viss. Lai atbildētu uz to, kā pārlūkprogrammā noņemt uznirstošo reklāmkarogu, daži cilvēki ir gatavi veikt ārkārtējus pasākumus. Parasti tas viņiem nesanāk, taču arī šādas situācijas nav jāizslēdz. Par ko tas ir?

Lai atbrīvotos no jebkura vīrusa pārlūkprogrammā, varat vienkārši izdzēst interneta pārlūkprogrammu ar visiem lietotāja datiem. Pārinstalējot (nejaukt ar atjaunināšanu) programmatūru, varēsiet atsākt darbu ar strādājošu programmatūru. Pirms atinstalēšanas labāk nokopējiet savas grāmatzīmes, ja tādas ir.

Dažos gadījumos operētājsistēmas darbība tiek atjaunota pēc OS atcelšanas. Darbība tiek veikta, izmantojot standarta Windows rīkus. Vēlamo sadaļu varat atrast sadaļā "Sākt", mapē "Visas programmas" - "Piederumi" - "Sistēmas rīki". Ievērojot ekrānā redzamos norādījumus, “upuris” atjaunos sistēmu dažu minūšu laikā.

Pēdējais veids, kā atbrīvoties no baneriem un vīrusiem kopumā, ir pilnīga Windows pārinstalēšana. Tam nepieciešams instalācijas disks. Darbības laikā ieteicams pilnībā formatēt “mašīnas” cieto disku. Tas ir vienīgais veids, kā 100% atbrīvoties no visām esošajām datoru infekcijām.

Šobrīd dzīvojam datoru laikmetā. Tagad dators ir katrā mājā un birojā, un pat ne tikai viens. Datori tiek izmantoti izglītībai un izklaidei. Un, ja jums ir internets, varat maksāt komunālos maksājumus un veikt bankas pārskaitījumu. Tas tiešām ir ļoti ērti un padara mūsu dzīvi daudz vieglāku. Un viss būtu kārtībā, ja sauc noziegumus kibernoziedzība, sabojājot garastāvokli un atvieglojot maku :-).

Sīkāk apskatīsim, kas tas ir un kā ar to cīnīties.

Elektroniskās maksājumu sistēmas Webmoney, Qiwi, Yandex nauda un citas - mēs visi tās izmantojām un novērtējām to iespējas. Dažas no tām ir drošākas un saistītas ar konkrētu datoru, dubulto autentifikāciju, izmantojot SMS, un viedtālrunī vai planšetdatorā instalētu mobilo aplikāciju. Dažas no tām ir mazāk drošas un saglabā saglabātās paroles tieši pārlūkprogrammā, no kurienes, ja patiešām vēlaties, varat tās kopēt un piekļūt savam kontam. Lai tas nenotiktu, dators ir jāaizsargā, izmantojot pretvīrusu programmas.

Tāpēc, Datorā vienmēr jābūt instalētai pretvīrusu programmai ar jaunākajiem atjauninājumiem!

Lielākajai daļai manekenu pietiks ar bezmaksas Avast antivīrusa instalēšanu. Vismaz kaut ko, nevis neko.

Apskatīsim situāciju datorā vispār nav antivīrusu. Ko tas nozīmē? Pat izmantojot internetu divas līdz trīs stundas ar atinstalētu vai atspējotu antivīrusu, jūs nodrošināsit lielu varbūtību, ka no interneta “paņemsiet” ļaunprātīgu programmatūru. Kādam nolūkam šīs programmas ir rakstītas? Un mērķis ir vienkāršs: noziedznieks, kad viņam par to draud kriminālatbildība, vīrusus neizplatīs, ja viņam no tā nebūs ievērojamu ienākumu... Tāpat arī vīrusi. Pēdējā laikā tie tiek rakstīti ar mērķi atņemt tavu naudu. slēpta vai acīmredzama veidus.

Trojas zirgi

Ar slēptu metodi Jūsu datorā ir instalēta ļaunprātīga programma, tā sauktais Trojas zirgs. Tas iekļūst, izmantojot datora ievainojamību, piemēram, ja ugunsmūris ir atspējots vai piekļūstot noteiktai vietņu grupai. Visbiežāk tie ietver vietnes ar erotisku saturu. Ar skaidru metodi lai atņemtu naudu, pats pārskaiti naudu par datora atbloķēšanu tādā vai citādā veidā uz noziedznieku kontu. Turklāt atbloķēšana var arī nenotikt, jo pēc naudas pārskaitīšanas noziedznieki par jums vienkārši neinteresēsies.

Es nolēmu veikt riskantu eksperimentu). Es atjaunināju savu pretvīrusu datubāzi un devos uz acīmredzami aizdomīgu vietni, lai parādītu, kā tā izskatās. Mums nekavējoties tiek piedāvāts lejupielādēt nezināma draivera failu, pat nenorādot tīmekļa kameras modeli.

Vietnes nosaukums ir redzams ekrānuzņēmumā, un tam nav nekādas semantiskas nozīmes. Visticamāk, tas tika darīts apzināti, lai šo vietni pēc nosaukuma saistītu ar pēc iespējas vairāk meklētājprogrammu vaicājumiem, lai nevarētu pamanīt neatbilstību starp tēmām. Turklāt ekrānā mēs redzam lielu skaitu cilvēku, kuri lejupielādēja un, iespējams, viņiem pateicās.

Krāpšanas vietnes

Ļoti bieži, veicot meklēšanu, mēs redzam foruma lapu imitāciju ar neskaidru nosaukumu un piedāvājumu lejupielādēt mums nepieciešamo failu. Tālāk nāk jautājums no “lietotāja”: viņi lūdz nosūtīt SMS, lai lejupielādētu šo failu. Viņi viņam ar prieku paskaidro, ka tā ir aizsardzība pret robotprogrammatūru, viss ir pārbaudīts, neuztraucieties

Protams, pēc īsziņas nosūtīšanas, kas izrādīsies apmaksāta, no jūsu konta tiks izņemta kārtīga summa, aizbildinoties ar izklaides vai informācijas pakalpojumu sniegšanu.

Tāpat nekad savā datorā neinstalējiet dažāda veida rīkjoslas, neskatoties uz visām šīs instalācijas priekšrocībām, ko īpaši nolīgti pieredzējuši autori jums krāsaini aprakstīs:

Labāk ir atturēties no vietņu apmeklēšanas, ja mēs redzam šo brīdinājumu:

Lai gan tas ir iespējams - tā ir tikai pārapdrošināšana no Yandex programmētājiem. Tas attiecas arī uz dažādiem paplašinājumiem no nepārbaudītiem avotiem. Tā aizsegā bieži tiek slēpti visa veida vīrusi.

Baneri

Apskatīsim, kā inficējas dators, kurā ir instalēts antivīruss, bet nav iespējotas jaunākās datu bāzes un ugunsmūris?

Visbiežāk nepieredzējis lietotājs lejupielādē ļaunprātīgu programmatūru savā datorā, to nezinot. To var maskēt kā jebko, piemēram, kā utilītu vai draiveri ar pašizpletes arhīvu ar paplašinājumu *.exe, vai pat, kā tas notika ar manu priekšnieku, kā svarīgu vēstuli, it kā no šķīrējtiesas. Šādi izskatās viens no iespējamiem izspiedējvīrusu reklāmkarogiem, kas var parādīties jūsu darbvirsmā:

Biznesa cilvēkiem bieži ir daudz problēmu. Sajukuši prātā, viņi nekavējoties lejupielādē pielikumu no e-pasta un atver to. Turklāt šajā gadījumā fails tika saukts par “Vēstule”. Un pat ikona bija aploksnes formā. Cilvēkiem ar mazu izglītību datoru jomā ar to diemžēl pietiek. Tas ir nestandarta faila paplašinājums un tā ikona, kas brīdinās mūs, pieredzējušākus lietotājus.

Pēc tam uz darbvirsmas parādījās baneris ar nosaukumu Watnik 91

Nav skaidrs, ko viņi grasījās šādā veidā maldināt, acīmredzot tas ir viss, uz ko bija spējīga viņu iztēle.

Tātad uz šī reklāmkaroga bija drukāts teksts, ka visi jūsu faili ar paplašinājumu DOC, PDF, XLS, JPEG un, iespējams, daži citi ir šifrēti. Mums izdevās tos atšifrēt, taču tikai pēc divu nedēļu sarakstes un šifrēto failu paraugu nosūtīšanas uz īpašu vietni palīdzības sniegšanai palīgiem.

Reklāmkaroga noņemšana, izmantojot AntiSMS

Esmu jau iepriekš saskāries ar izspiedējvīrusu baneriem. Šim gadījumam man ir sāknēšanas disks ar nosaukumu Anti SMS, kas ir īpaši izveidots, lai cīnītos pret izspiedējvīrusu baneriem. Ar to ir ļoti viegli strādāt. Pietiek ar BIOS taustiņu vairākas reizes nospiest pirmajās 5 sekundēs pēc datora palaišanas. Dažādām mātesplates versijām tie ir dažādi taustiņi, piemēram, Delete, F2, F11 un citi, skatiet uzvednes monitora ekrānā uzreiz pēc datora palaišanas.

Pēc tam, kad datora operatīvajā atmiņā ir ielādēta OS (operētājsistēmas) attīrīta versija, monitora ekrānā jānospiež tikai viena pogas ikona un jāgaida ziņojums, ka dators ir iztīrīts. Tiks notīrīta tā datora automātiskā palaišana, kurā vīruss reģistrējas. Pēc datora restartēšanas mēs redzēsim, ka ransomware baneris ir pazudis.

Sāknēšanas disks vai zibatmiņa

Ko darīt, ja jūsu dators ir inficēts, ekrānā ir līdzīgs reklāmkarogs, kas bloķē piekļuvi internetam un datora darbību, un jums nav šāda diska? Nu tu izrādījies negatavs šādam notikumu pavērsienam!?

Pēc tam varat sāknēt no Linux Live Cd diska, piemēram, Ubuntu vai Runtu, ar noklusējuma atbalstu interneta piekļuvei, izmantojot Ethernet. Tie, kas zina, sapratīs

Un pēc tam lejupielādējiet utilītu Dr web CureIt uz zibatmiņas disku

Vai arī piesakieties un veiciet šīs darbības no cita datora. Šī utilīta ļaus jums attīrīt datoru no vīrusiem pēc Windows sāknēšanas drošajā režīmā. Lai to izdarītu, utilīta jāieraksta zibatmiņas diskā un pēc Windows ielādes drošajā režīmā palaidiet šo utilītu no zibatmiņas diska.

Šī utilīta ir pilnīgi bezmaksas, un tai ir jaunākās datu bāzes versijas.

Es ceru, ka pēc šī raksta izlasīšanas jūsu dators būs droši aizsargāts. Un, ja uz jūsu darbvirsmas parādās izspiedējvīrusa reklāmkarogs, varat to ātri un neatkarīgi noņemt.

Es lūdzu jūsu iespējamo līdzdalību manas problēmas risināšanā. Mans jautājums ir šāds: Kā noņemt reklāmkarogu: “Sūtīt SMS”, operētājsistēma Windows 7. Starp citu, otro sistēmu manā Windows XP datorā arī pirms mēneša bloķēja baneris, esmu tāds nelaimīgs lietotājs. Es nevaru ieiet drošajā režīmā, bet man izdevās ievadīt datora problēmu novēršanu un no turienes palaist sistēmas atjaunošanu, un parādījās kļūda - šī datora sistēmas diskā nav atjaunošanas punktu.

Dr.Web vietnē, kā arī ESET nebija iespējams atrast atbloķēšanas kodu. Nesen man izdevās noņemt šādu baneri no drauga, izmantojot ESET NOD32 LiveCD sistēmas atkopšanas disku, taču manā gadījumā tas nepalīdz. Izmēģināju arī Dr.Web LiveCD. Pārliku BIOS pulksteni par gadu uz priekšu, baneris nepazuda. Dažādos interneta forumos ir ieteicams labot UserInit un Shell parametrus reģistra atslēgā HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon. Bet kā man tur nokļūt? Vai izmantojat LiveCD? Gandrīz visi LiveCD diski nepieslēdzas operētājsistēmai un no šāda diska nav pieejamas tādas darbības kā reģistra rediģēšana, starta objektu apskate, kā arī notikumu žurnāli, vai arī es maldos.

Vispār internetā ir informācija, kā noņemt baneri, bet pārsvarā tā nav pilnīga un man šķiet, ka daudzi šo informāciju kaut kur iekopē un publicē savā mājaslapā, lai tā vienkārši ir, bet pajautā kā tas viss darbojas, viņi paraustīs plecus. Es domāju, ka tas nav jūsu gadījums, bet kopumā es patiešām vēlos pats atrast un noņemt vīrusu, man ir apnicis pārinstalēt sistēmu. Un pēdējais jautājums - vai ir būtiska atšķirība starp izspiedējvīrusu baneru noņemšanas metodēm operētājsistēmās Windows XP un Windows 7. Vai varat palīdzēt?

Kā noņemt reklāmkarogu

Ir diezgan daudz veidu, kā palīdzēt atbrīvoties no vīrusa, to sauc arī par Trojan.Winlock, taču, ja esat iesācējs lietotājs, visas šīs metodes prasīs no jums pacietību, izturību un sapratni, ka esat saskāries ar nopietnu ienaidnieku. , ja nebaidāties, sāksim.

- Raksts izrādījās garš, bet viss teiktais faktiski darbojas gan Windows 7, gan Windows XP operētājsistēmās, ja kaut kur ir atšķirība, es noteikti atzīmēšu šo punktu. Vissvarīgākais, kas jāzina, ir noņemt reklāmkarogu un ātri atgūt operētājsistēmu, tā ne vienmēr darbosies, taču ir bezjēdzīgi likt naudu izspiedēja kontā, jūs nesaņemsit atbloķēšanas kodu, tāpēc ir stimuls cīnīties par savu sistēmu.

- Draugi, šajā rakstā mēs strādāsim ar Windows 7 atkopšanas vidi vai precīzāk ar atkopšanas vides komandrindu. Es došu jums nepieciešamās komandas, bet, ja jums ir grūti tās atcerēties, jūs varat. Tas ievērojami atvieglos jūsu darbu.

Sāksim ar vienkāršāko un beigsim ar sarežģīto. Kā noņemt reklāmkarogu, izmantojot drošo režīmu. Ja sērfošana internetā beidzās neveiksmīgi un netīši instalējāt ļaunprātīgu kodu, tad jāsāk ar vienkāršāko lietu - mēģiniet ieiet drošajā režīmā (diemžēl vairumā gadījumu jums neizdosies, taču ir vērts mēģināt), taču Jūs noteikti varēsiet iekļūt(vairāk iespēju), jums jādara tas pats abos režīmos, apskatīsim abas iespējas.

Sākotnējā datora ielādes fāzē nospiediet F-8, pēc tam atlasiet, ja izdodas tajā ielogoties, tad varat teikt, ka jums ir ļoti paveicies un uzdevums jums ir vienkāršots. Pirmā lieta, kas jums jāmēģina, ir atgriezt kādu laiku atpakaļ, izmantojot atjaunošanas punktus. Tiem, kas nezina, kā izmantot sistēmas atkopšanu, lasiet šeit -. Ja sistēmas atjaunošana nedarbojas, izmēģiniet kaut ko citu.

Rindā Palaist ierakstiet msconfig,

Arī mapē nedrīkst būt nekā. Vai arī tas atrodas plkst

C:\Lietotāji\Lietotājvārds\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup.

Svarīga piezīme: Draugi, šajā rakstā jums būs jātiek galā galvenokārt ar mapēm, kurām ir atribūts Hidden (piemēram, AppData utt.), tāpēc, tiklīdz nokļūsit Drošais režīms vai Drošais režīms ar komandrindas atbalstu, nekavējoties ieslēdziet to sistēmā parāda slēptos failus un mapes, pretējā gadījumā jūs vienkārši neredzēsit nepieciešamās mapes, kurās vīruss ir paslēpts. Tas ir ļoti viegli izdarāms.

Windows XP

Atveriet jebkuru mapi un noklikšķiniet uz izvēlnes "Rīki", atlasiet "Mapes opcijas", pēc tam dodieties uz cilni "Skats". Pēc tam pašā apakšā atzīmējiet vienumu "" un noklikšķiniet uz Labi.

Windows 7

Sākt -> Vadības panelis-> Skats: Kategorija - Mazas ikonas -> Mapes opcijas -> Skats. Pašā apakšā atzīmējiet izvēles rūtiņu “ Rādīt slēptos failus un mapes».

Tātad atgriezīsimies pie raksta. Apskatīsim mapi, tajā nedrīkst būt nekā.

Pārliecinieties, vai diska saknē (C :) nav nepazīstamu vai aizdomīgu mapju un failu, piemēram, ar tik nesaprotamu nosaukumu OYSQFGVXZ.exe, ja tādi ir, tie ir jāizdzēš.

Tagad uzmanība: operētājsistēmā Windows XP mēs izdzēšam aizdomīgus failus (piemērs ir redzams iepriekš ekrānuzņēmumā) ar dīvainiem nosaukumiem un

ar paplašinājumu .exe no mapēm

C:\

C:\Dokumenti un iestatījumi\Lietotājvārds\Lietojumprogrammu dati

C:\Dokumenti un iestatījumi\Lietotājvārds\Vietējie iestatījumi

C:\Dokumenti un iestatījumi\Lietotājvārds\Vietējie iestatījumi\Temp- izdzēsiet visu no šejienes, šī ir pagaidu failu mape.

Sistēmai Windows 7 ir labs drošības līmenis, un vairumā gadījumu tā neļaus ļaunprātīgām programmām veikt izmaiņas reģistrā, un lielākā daļa vīrusu arī cenšas iekļūt pagaidu failu direktorijā:

C:\USERS\lietotājvārds\AppData\Local\Temp, no šejienes varat palaist izpildāmo failu file.exe. Piemēram, es atvedu inficētu datoru, ekrānuzņēmumā redzam vīrusa failu 24kkk290347.exe un citu failu grupu, ko sistēma izveidojusi gandrīz vienlaikus ar vīrusu, viss ir jāizdzēš.

Tajos nedrīkst būt nekā aizdomīga; ja ir, mēs tos izdzēšam.

Un arī noteikti:

Vairumā gadījumu iepriekš minētās darbības noņems reklāmkarogu un ļaus sistēmai normāli sāknēties. Pēc normālas sāknēšanas skenējiet visu datoru ar bezmaksas pretvīrusu skeneri ar jaunākajiem atjauninājumiem - Dr.Web CureIt, lejupielādējiet to no Dr.Web vietnes.

- Piezīme. Parasti sāknētu sistēmu varat nekavējoties atkal inficēt ar vīrusu, dodoties tiešsaistē, jo pārlūkprogramma atvērs visas nesen apmeklēto vietņu lapas, starp kurām, protams, būs vīrusu vietne, un var būt arī vīrusa fails. pārlūkprogrammas pagaidu mapēs. Mēs atrodam un ko nesen izmantojāt vietnē: C:\Lietotāji\Lietotājvārds\AppData\Viesabonēšana\Pārlūkprogrammas nosaukums, (piemēram, Opera vai Mozilla) un vēl vienā vietā C:\Lietotāji\Lietotājvārds\AppData\Local\Jūsu pārlūkprogrammas nosaukums, kur (C:) ir nodalījums ar instalēto operētājsistēmu. Protams, pēc šīs darbības visas jūsu grāmatzīmes pazudīs, taču risks atkal inficēties ir ievērojami samazināts.

Drošais režīms ar komandrindas atbalstu.

Ja pēc visa šī jūsu reklāmkarogs joprojām ir dzīvs, nepadodieties un lasiet tālāk. Vai vismaz dodieties uz raksta vidu un izlasiet pilnu informāciju par reģistra iestatījumu labošanu inficēšanās ar reklāmkarogu izspiedējprogrammatūru gadījumā.

Kas man jādara, ja nevaru ieiet drošajā režīmā? Pamēģini Drošais režīms ar komandrindas atbalstu, tur mēs darām to pašu, bet ir atšķirība Windows XP un Windows 7 komandās.

Lietojiet sistēmas atjaunošanu.

Operētājsistēmā Windows 7 ievadiet rstrui.exe un nospiediet taustiņu Enter - mēs nokļūstam sistēmas atjaunošanas logā.

Vai arī mēģiniet ierakstīt komandu: explorer - ielādēsies kaut kas līdzīgs desktopam, kur var atvērt manu datoru un darīt visu tāpat kā drošajā režīmā - pārbaudiet datorā vīrusus, apskatiet Startup mapi un diska sakni (C :), kā arī direktoriju pagaidu faili: rediģējiet reģistru pēc vajadzības utt.

Lai piekļūtu Windows XP sistēmas atjaunošanai, komandrindā ierakstiet - %systemroot%\system32\restore\rstrui.exe,

Lai piekļūtu Windows XP pārlūkprogrammā Explorer un logā Mans dators, tāpat kā septiņos, mēs ierakstām komandu explorer.

šeit vispirms jāievada komandu pārlūks, un jūs tiksit novirzīts tieši uz darbvirsmu. Daudzi cilvēki nevar komandrindā pārslēgt noklusējuma krievu tastatūras izkārtojumu uz angļu valodu, izmantojot kombināciju alt-shift, un pēc tam mēģiniet Shift-alt otrādi.

Jau šeit dodieties uz izvēlni Sākt, pēc tam uz Palaist.

pēc tam atlasiet Startēšana - izdzēsiet no tā visu, pēc tam dariet visu, ko darījāt diska saknē (C :), izdzēsiet vīrusu no pagaidu failu direktorijas: C:\USERS\lietotājvārds\AppData\Local\Temp, rediģējiet reģistru pēc nepieciešamības ( viss ir aprakstīts iepriekš ar detaļām).

Sistēmas atjaunošana. Ja nevarēsit nokļūt drošajā režīmā un drošajā režīmā, izmantojot komandrindas atbalstu, situācija mums būs nedaudz atšķirīga. Vai tas nozīmē, ka jūs un es nevarēsim izmantot sistēmas atjaunošanu? Nē, tas nenozīmē, ka varat atgriezties, izmantojot atjaunošanas punktus, pat ja operētājsistēma netiek sāknēta nevienā režīmā. Operētājsistēmā Windows 7 ir jāizmanto atkopšanas vide; datora sāknēšanas sākuma fāzē nospiediet taustiņu F-8 un izvēlnē atlasiet Datora problēmu novēršana,

Atkopšanas opciju logā vēlreiz atlasiet Sistēmas atjaunošana.

Tagad pievērsiet uzmanību, ja nospiežat F-8 izvēlni Problēmu novēršana nav pieejams, tas nozīmē, ka jūsu faili, kuros ir Windows 7 atkopšanas vide, ir bojāti.

- Vai var iztikt bez Live CD? Principā jā, izlasi rakstu līdz galam.

Tagad padomāsim par to, ko mēs darīsim, ja nevarēsim palaist sistēmas atjaunošanu vai arī tā ir pilnībā atspējota. Vispirms apskatīsim, kā noņemt baneri, izmantojot atbloķēšanas kodu, ko laipni nodrošina pretvīrusu programmatūras izstrādātāji - Dr.Web, kā arī ESET NOD32 un Kaspersky Lab, šajā gadījumā būs nepieciešama palīdzība draugi. Vienam no viņiem ir jāiet uz atbloķēšanas servisu, piemēram, Dr.Web

https://www.drweb.com/xperf/unlocker/

http://www.esetnod32.ru/.support/winlock/

kā arī Kaspersky Lab

http://sms.kaspersky.ru/ un šajā laukā ievadīja tālruņa numuru, uz kuru jāpārskaita nauda, lai atbloķētu datoru, un noklikšķināja uz pogas - Meklēt kodus. Ja atrodat atbloķēšanas kodu, ievadiet to reklāmkaroga logā un noklikšķiniet uz Aktivizēšana vai cita, kas tajā ir rakstīts, reklāmkarogam vajadzētu pazust.

Vēl viens vienkāršs veids, kā noņemt reklāmkarogu, ir izmantot atkopšanas disku vai, kā tos sauc arī par glābšanu no un. Viss process no lejupielādes, attēla ierakstīšanas tukšā kompaktdiskā un datora pārbaudes, vai tajā nav vīrusu, ir detalizēti aprakstīts mūsu rakstos, varat sekot saitēm, mēs pie tā nekavēsimies. Starp citu, glābšanas diski no antivīrusu kompāniju datiem nebūt nav slikti, tos var izmantot kā LiveCD - lai veiktu dažādas failu darbības, piemēram, kopētu personas datus no inficētas sistēmas vai palaistu dziedinošo utilītu no Dr.Web. - Dr.Web CureIt - no zibatmiņas diska. Un ESET NOD32 glābšanas diskā ir brīnišķīga lieta, kas man ir palīdzējusi ne reizi vien - Userinit_fix, kas labo svarīgus reģistra iestatījumus datorā, kas inficēts ar baneri - Userinit, filiāles HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon .

Kā to visu labot manuāli, lasiet tālāk.

Nu, mani draugi, ja kāds cits lasa rakstu tālāk, tad es ļoti priecājos par jums, tagad sākas jautrība, ja jums izdodas iemācīties un, jo īpaši, pielietot šo informāciju praksē, daudzi parastie cilvēki, kurus jūs atbrīvojat no ransomware baneris jūs uzskatīs par īstu hakeri.

Nemānīsim sevi, personīgi man viss iepriekš aprakstītais palīdzēja tieši pusē gadījumu, kad manu datoru bloķēja bloķējošs vīruss - Trojan.Winlock. Otra puse prasa rūpīgāku jautājuma izskatīšanu, ko mēs arī darīsim.

Faktiski, bloķējot jūsu operētājsistēmu, tā joprojām ir Windows 7 vai Windows XP, vīruss veic izmaiņas reģistrā, kā arī pagaidu mapēs, kurās ir pagaidu faili, un mapē C:\Windows->system32. Mums ir jālabo šīs izmaiņas. Neaizmirstiet par mapi Sākt-> Visas programmas-> Startēšana. Tagad par to visu sīkāk.

- Nesteidzieties, draugi, vispirms es aprakstīšu, kur tieši atrodas labojamais, un tad parādīšu, kā un ar kādiem instrumentiem.

Operētājsistēmās Windows 7 un Windows XP izspiedējvīrusa reklāmkarogs ietekmē tos pašus UserInit un Shell parametrus filiāles reģistrā.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon.

Ideālā gadījumā tiem vajadzētu būt šādiem:

Userinit — C:\Windows\system32\userinit.exe,

Shell - explorer.exe

Pārbaudiet visu pēc vēstules, dažreiz userinit vietā jūs saskaraties, piemēram, usernit vai userlnlt.

Reģistra atslēgā ir jāpārbauda arī parametrs AppInit_DLLs HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLLs, ja tur kaut ko atrodi, piemēram C:\WINDOWS\SISTEM32\uvf.dll, tas viss ir jāizdzēš.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce, tajos nevajadzētu būt nekā aizdomīgam.

Un arī noteikti:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Shell (jābūt tukšam) un vispār arī te nekā lieka nedrīkst būt. ParseAutoexec jābūt vienādam ar 1 .

Jums arī ir jāizdzēš VISS no pagaidu mapēm (par šo tēmu ir arī raksts), taču operētājsistēmās Windows 7 un Windows XP tie atrodas nedaudz atšķirīgi:

Windows 7:

C:\Lietotāji\Lietotājvārds\AppData\Local\Temp. Šeit īpaši patīk apmesties vīrusi.

C:\Windows\Temp

C:\Windows\

Windows XP:

No:\Dokumenti un iestatījumi\Lietotāja profils\Vietējie iestatījumi\Temp

No:\Documents and Settings\User Profile\Local Settings\Temporary Internet Files.

C:\Windows\Temp

C:\Windows\Prefetch

Nebūs lieki aplūkot mapi C:\Windows->system32 abās sistēmās, visi faili beidzas ar .exe un dll ar datumu dienā, kad jūsu dators tika inficēts ar reklāmkarogu. Šie faili ir jāizdzēš.

Tagad skatieties, kā to visu darīs iesācējs un pēc tam pieredzējis lietotājs. Sāksim ar Windows 7 un pēc tam pārejam uz XP.

Kā noņemt reklāmkarogu operētājsistēmā Windows 7, ja sistēmas atjaunošana ir atspējota?

Iedomāsimies sliktāko scenāriju. Pieteikšanos sistēmā Windows 7 bloķē izspiedējvīrusa reklāmkarogs. Sistēmas atjaunošana ir atspējota. Vienkāršākais veids ir ievadīt Windows 7 sistēmu, izmantojot vienkāršu atkopšanas disku (to var izdarīt tieši operētājsistēmā Windows 7 - detalizēti aprakstīts mūsu rakstā), varat arī izmantot vienkāršu Windows 7 instalācijas disku vai jebkuru vienkāršu LiveCD. . Sāknējiet atkopšanas vidi, atlasiet Sistēmas atjaunošana un pēc tam atlasiet komandrindu

un ierakstiet tajā – notepad, atveriet Notepad, pēc tam File un Open.

Mēs ieejam reālajā pārlūkprogrammā, noklikšķiniet uz Mans dators.

Mēs ejam uz mapi C:\Windows\System32\Config, šeit mēs norādām faila tipu - visus failus un redzam mūsu reģistra failus, mēs redzam arī mapi RegBack,

tajā ik pēc 10 dienām uzdevumu plānotājs izveido reģistra atslēgu dublējumkopiju pat tad, ja sistēmas atjaunošana ir atspējota. Šeit varat izdzēst SOFTWARE failu no mapes C:\Windows\System32\Config, kas ir atbildīga par reģistra stropu HKEY_LOCAL_MACHINE\SOFTWARE; visbiežāk vīruss veic izmaiņas šeit.

Tā vietā kopējiet un ielīmējiet failu ar tādu pašu nosaukumu PROGRAMMATŪRA no RegBack mapes dublējuma.

Vairumā gadījumu ar to pietiks, taču, ja vēlaties, varat nomainīt visus piecus reģistra stropus no RegBack mapes mapē Config: SAM, SECURITY, SOFTWARE, DEFAULT, SYSTEM.

Tālāk mēs darām visu, kā rakstīts iepriekš - izdzēšam failus no pagaidu mapēm, mapē C:\Windows->system32 meklējam failus ar paplašinājumu .exe un dll ar datumu inficēšanās dienā, un, protams, meklējam Startup mapes saturā.

Operētājsistēmā Windows 7 tas atrodas:

C:\Users\ALEX\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup.

Windows XP:

C:\Dokumenti un iestatījumi\Visi lietotāji\Galvenā izvēlne\Programmas\Startēšana.

- Kā pieredzējuši lietotāji dara to pašu, vai, jūsuprāt, viņi izmanto vienkāršu LiveCD vai Windows 7 atkopšanas disku? Tālu no draugiem viņi izmanto ļoti profesionālu rīku - Microsoft diagnostikas un atkopšanas rīku kopas (DaRT) versija: 6.5 operētājsistēmai Windows 7- tas ir profesionāls utilītu komplekts, kas atrodas diskā un ir nepieciešams sistēmas administratoriem, lai ātri atjaunotu svarīgus operētājsistēmas parametrus. Ja jūs interesē šis rīks, izlasiet mūsu rakstu.

Starp citu, tas var lieliski savienoties ar jūsu operētājsistēmu Windows 7. Palaižot datoru no Microsoft atkopšanas diska (DaRT), varat rediģēt reģistru, atkārtoti piešķirt paroles, dzēst un kopēt failus, izmantot sistēmas atkopšanu un daudz ko citu. Bez šaubām, ne katram LiveCD ir šādas funkcijas.

Mēs sāknējam datoru no šī, kā to sauc arī, Microsoft atkopšanas diska (DaRT) Mēs atsakāmies inicializēt tīkla savienojumu fonā, ja mums nav nepieciešams internets.

Piešķiriet diska burtus tāpat kā mērķa sistēmā - mēs sakām Jā, šādi strādāt ir ērtāk.

Krievu izkārtojums un tālāk. Pašā apakšā mēs redzam to, kas mums nepieciešams - Microsoft diagnostikas un atkopšanas rīku kopa. reģistra filiālē HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLLs - tam jābūt tukšam.

Jūs un es varam arī piekļūt startēšanai, izmantojot datora pārvaldības rīku.

Explorer rīks - bez komentāriem, šeit mēs varam veikt jebkādas darbības ar saviem failiem: kopēt, dzēst, palaist pretvīrusu skeneri no zibatmiņas diska utt.

Mūsu gadījumā mums ir jāizdzēš visas pagaidu pagaidu mapes; jūs jau zināt, cik to ir un kur tās atrodas operētājsistēmā Windows 7 no raksta vidus.

Bet uzmanību! Tā kā Microsoft diagnostikas un atkopšanas rīku kopa ir pilnībā savienota ar jūsu operētājsistēmu, jūs nevarēsit izdzēst, piemēram, reģistra failus -SAM, SECURITY, SOFTWARE, DEFAULT, SYSTEM, jo tie ir procesā, un, lūdzu, veiciet izmaiņas. .

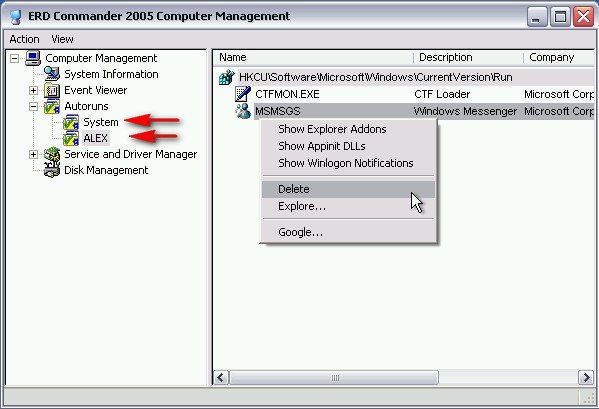

Kā noņemt reklāmkarogu operētājsistēmā Windows XP

Atkal, tas ir jautājums par rīku, es iesaku izmantot ERD Commander 5.0 (saite uz rakstu iepriekš), kā es teicu raksta sākumā, tas ir īpaši izstrādāts, lai atrisinātu līdzīgas problēmas operētājsistēmā Windows XP. ERD Commander 5.0 ļaus jums tieši izveidot savienojumu ar operētājsistēmu un darīt visu, ko mēs darījām ar Microsoft diagnostikas un atkopšanas rīku kopu operētājsistēmā Windows 7.

Mēs sāknējam datoru no atkopšanas diska. Mēs izvēlamies pirmo opciju - savienojumu ar inficētu operētājsistēmu.

Izvēlieties reģistru.

Mēs aplūkojam UserInit un Shell parametrus filiālē HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon. Kā jau teicu iepriekš, tiem vajadzētu būt šai nozīmei.

Userinit — C:\Windows\system32\userinit.exe,

Shell - explorer.exe

Apskatiet arī HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLL - tai jābūt tukšai.

Pēc tam dodieties uz Explorer un izdzēsiet visu no pagaidu pagaidu mapēm.

Kā citādi jūs varat noņemt reklāmkarogu operētājsistēmā Windows XP, izmantojot ERD Commander (starp citu, šī metode ir piemērojama jebkuram Live CD). Varat mēģināt to izdarīt pat bez savienojuma ar operētājsistēmu. Lejupielādējiet ERD Commander un strādājiet bez savienojuma ar Windows XP,

šajā režīmā jūs un es varēsim dzēst un aizstāt reģistra failus, jo tie netiks iesaistīti darbā. Atlasiet Explorer.

Reģistra faili operētājsistēmā Windows XP atrodas mapē C:\Windows\System32\Config. Un Windows XP instalēšanas laikā izveidoto reģistra failu dublējumkopijas atrodas labošanas mapē, kas atrodas C:\Windows\repair.

Mēs darām to pašu, vispirms nokopējam PROGRAMMATŪRAS failu,

un tad var veikt pārējos reģistra failus - SAM, SECURITY, DEFAULT, SYSTEM savukārt no labošanas mapes un aizstāt tos ar tiem pašiem mapē C:\Windows\System32\Config. Aizstāt failu? Mēs piekrītam - jā.

Gribu teikt, ka vairumā gadījumu pietiek ar vienas PROGRAMMATŪRAS nomaiņu. Nomainot reģistra failus no remonta mapes, pastāv liela iespēja palaist sistēmu, taču lielākā daļa izmaiņu, ko veicāt pēc Windows XP instalēšanas, tiks zaudētas. Apsveriet, vai šī metode jums ir piemērota. Neaizmirstiet no startēšanas noņemt visu nepazīstamo. Principā jums nevajadzētu dzēst MSN Messenger klientu, ja jums tas ir nepieciešams.

Un pēdējais šodienas veids, kā atbrīvoties no izspiedējvīrusa reklāmkaroga, izmantojot ERD Commander disku vai jebkuru Live CD

Ja sistēmā Windows XP bija iespējota sistēmas atjaunošana, taču nevarat to lietot, varat izmēģināt šo. Dodieties uz mapi C:\Windows\System32\Config, kurā ir reģistra faili.

Izmantojiet slīdni, lai atvērtu pilnu faila nosaukumu un izdzēstu SAM, SECURITY, SOFTWARE, DEFAULT, SYSTEM. Starp citu, pirms to dzēšanas, jūs varat tos kaut kur iekopēt katram gadījumam, jūs nekad zināt. Iespējams, vēlēsities to atskaņot.

Tālāk mēs ejam uz mapi Sistēmas apjoma informācija\_atjaunot(E9F1FFFA-7940-4ABA-BEC6-8E56211F48E2)\RP\ momentuzņēmums, šeit mēs kopējam failus, kas ir mūsu reģistra filiāles rezerves kopijas HKEY_LOCAL_MACHINE\ stāstu, varat to izlasīt.